A pressão regulatória e o aumento expressivo de ataques cibernéticos têm levado executivos e líderes de segurança a uma pergunta cada vez mais frequente: qual certificação de segurança da informação é mais adequada para o nosso negócio?

SOC 2 e ISO 27001 figuram no topo dessa lista. Ambas são reconhecidas pelo mercado, exigem controles robustos e sinalizam maturidade em proteção de dados. Mas há diferenças estruturais, de escopo e de reconhecimento geográfico que precisam ser consideradas antes de qualquer decisão.

Este artigo apresenta uma análise completa das duas certificações, com dados de mercado, comparativos visuais e orientações práticas para que líderes empresariais possam escolher com clareza e segurança.

Por que certificações de segurança se tornaram decisões estratégicas para empresas

Certificações de segurança deixaram de ser apenas requisitos técnicos. Elas funcionam hoje como critérios de habilitação em processos comerciais, especialmente no mercado B2B.

De acordo com o relatório Cost of a Data Breach 2024, da IBM, o custo médio global de uma violação de dados chegou a US$ 4,88 milhões, com empresas que adotam frameworks de segurança reconhecidos registrando custos significativamente menores por incidente.

A pesquisa Global State of Information Security, da PwC, aponta que 69% das organizações consideram as certificações de segurança como fator decisivo na escolha de fornecedores e parceiros estratégicos.

No Brasil, o cenário se intensifica com a plena vigência da LGPD e suas implicações para empresas de todos os setores, tornando a adoção de frameworks estruturados de segurança não apenas uma vantagem competitiva, mas uma medida de proteção jurídica e reputacional.

O que é SOC 2

SOC 2 (Service Organization Control 2) é um framework de auditoria desenvolvido pelo American Institute of Certified Public Accountants (AICPA).

Ele foi criado para avaliar controles de segurança em empresas prestadoras de serviços que armazenam, processam ou transmitem dados de clientes.

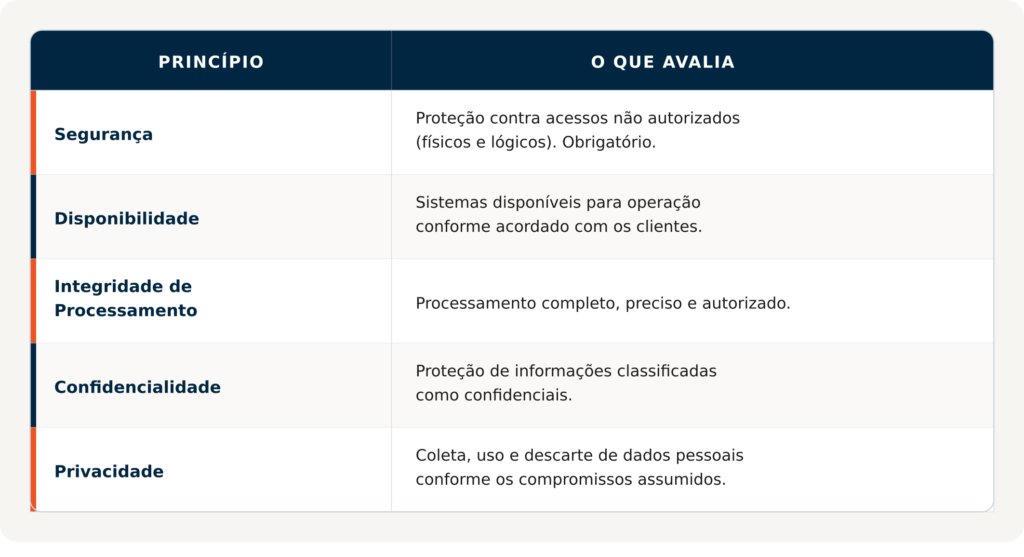

Os cinco princípios de confiança do SOC 2

O SOC 2 é estruturado em torno de cinco critérios conhecidos como Trust Services Criteria:

O princípio de Segurança é o único obrigatório.

Os demais podem ser incluídos ou excluídos conforme a natureza dos serviços oferecidos pela empresa.

Tipos de Relatórios SOC 2

Existem dois tipos principais de relatórios SOC 2:

| TIPO | O QUE AVALIA | PERÍODO |

| Tipo 1 | Avalia o design dos controles em um momento específico no tempo, verificando se eles estão adequadamente projetados para atender aos critérios relevantes. | Point-in-time: Verifica apenas se os controles foram implementados adequadamente naquele momento. |

| Tipo 2 | Além de avaliar o design, também testa a eficácia operacional dos controles ao longo de um período determinado, oferecendo maior garantia sobre a consistência das práticas de segurança. | 6 a 12 meses |

O relatório Tipo 2 é geralmente considerado mais rigoroso e valioso, pois demonstra não apenas que os controles existem, mas que funcionam efetivamente ao longo do tempo.

O que é ISO 27001?

ISO 27001 é um padrão internacional para sistemas de gestão de segurança da informação (SGSI) publicado pela International Organization for Standardization (ISO) em parceria com a International Electrotechnical Commission (IEC).

Este padrão fornece um framework sistemático para gerenciar e proteger informações sensíveis da empresa através da adoção de um abrangente conjunto de políticas, procedimentos e controles.

Diferente do SOC 2, que avalia controles de um prestador de serviços, a ISO 27001 estabelece um sistema de gestão completo, com abordagem baseada em riscos, aplicável a qualquer tipo e tamanho de organização.

Estrutura da ISO 27001

A ISO 27001 é estruturada em duas partes principais:

Cláusulas (0-10): Definem os requisitos obrigatórios para implementação de um SGSI, incluindo contexto da organização, liderança, planejamento, suporte, operação, avaliação de desempenho e melhoria.

Anexo A: Contém 114 controles organizados em 14 seções, abrangendo desde políticas de segurança até gestão de incidentes e conformidade. Estes controles servem como um catálogo de boas práticas que as organizações podem implementar com base em sua avaliação de riscos.

Uma característica distintiva da ISO 27001 é sua abordagem baseada em riscos, isso significa que na prática as empresas devem realizar uma avaliação abrangente de riscos de segurança da informação e implementar controles apropriados para mitigá-los, em vez de simplesmente adotar todos os controles listados no Anexo A.

Processo de Certificação ISO 27001

A certificação ISO 27001 envolve uma auditoria formal conduzida por um organismo de certificação acreditado. O processo geralmente inclui:

Auditoria de Estágio 1

Revisão da documentação do SGSI

↓

Auditoria de Estágio 2

Avaliação da implementação e eficácia dos controles

↓

Auditorias de Vigilância (anuais)

Verificação de conformidade contínua

↓

Recertificação (a cada 3 anos)

Auditoria completa para renovação

A ISO 27001 emite um certificado formal, com validade de três anos, que pode ser exibido publicamente e utilizado em materiais de comunicação da empresa.

Principais Diferenças entre SOC 2 e ISO 27001

Embora ambas as certificações abordem a segurança da informação, existem diferenças significativas que as organizações devem considerar ao decidir qual buscar:

| CRITÉRIO | SOC 2 | ISO 27001 |

| Origem | AICPA (Estados Unidos) | ISO/IEC (Internacional) |

| Reconhecimento principal | EUA e empresas com clientes americanos | Global, especialmente Europa, Ásia e América Latina |

| Foco | Avaliação de controles de prestadores de serviço | Sistema de gestão completo de segurança |

| Abordagem | Princípios predefinidos | Baseada em avaliação de riscos |

| Resultado | Relatório restrito (não é certificação pública) | Certificado formal, válido por 3 anos |

| Aplicabilidade | Prestadores de serviços com dados de clientes | Qualquer tipo e tamanho de organização |

| Avaliação | Conduzida por CPAs licenciados | Conduzida por organismos de certificação acreditados |

| Periodicidade | Relatório renovado anualmente | Vigilância anual, recertificação a cada 3 anos |

| Custo médio | Menor para empresas menores | Maior investimento inicial, menor custo por ciclo |

Semelhanças entre SOC 2 e ISO 27001

Apesar das diferenças, SOC 2 e ISO 27001 compartilham vários elementos comuns:

1. Objetivo Fundamental

Ambas as certificações têm como objetivo fundamental garantir que as organizações implementem controles adequados para proteger informações sensíveis. Elas buscam fornecer confiança aos clientes, parceiros e outras partes interessadas sobre as práticas de segurança da informação da organização.

2. Áreas de Controle Sobrepostas

Muitos dos controles avaliados em ambas as certificações são semelhantes ou complementares:

- Controles de acesso físico e lógico

- Gestão de mudanças

- Segurança de recursos humanos

- Gestão de incidentes

- Continuidade de negócios e recuperação de desastres

- Segurança de rede e sistemas

3. Necessidade de Evidências

Tanto SOC 2 quanto ISO 27001 exigem evidências documentais substanciais para demonstrar conformidade:

- Políticas e procedimentos documentados

- Registros de atividades e eventos

- Evidências de monitoramento e testes

- Documentação de revisões e aprovações

4. Compromisso de Longo Prazo

Ambas as certificações não são esforços únicos, mas compromissos contínuos com a segurança da informação:

- Requerem manutenção e monitoramento contínuos dos controles

- Envolvem avaliações periódicas (anuais ou mais frequentes)

- Exigem adaptação a mudanças no ambiente de negócios e ameaças

Empresas que adotam uma abordagem integrada conseguem atender aos dois frameworks com menor duplicação de esforços. Para isso, é recomendável iniciar com uma análise de maturidade em segurança da informação para identificar o estágio atual da organização.

Um erro comum de lideranças é tratar SOC 2 e ISO 27001 como fins em si mesmos, ignorando que ambos devem servir a uma estratégia maior de governança de dados. No contexto brasileiro, a conformidade com esses frameworks deve estar intrinsecamente ligada à LGPD.

Enquanto a ISO 27001 foca na segurança da informação como um todo, a conformidade legal exige atenção a detalhes específicos, como as cláusulas de transferência internacional de dados, fundamentais para empresas que utilizam infraestrutura em nuvem global. Além disso, a ascensão de tecnologias emergentes traz novos desafios: a intersecção entre Inteligência Artificial e LGPD exige que os controles de segurança previstos no SOC 2 ou na ISO 27001 sejam adaptados para garantir transparência e direitos dos titulares em sistemas automatizados.

Qual Certificação Escolher?

A decisão entre SOC 2, ISO 27001 ou ambas depende de vários fatores específicos da sua organização:

Considere SOC 2 se:

- Sua empresa é um prestador de serviços baseado nos EUA ou que atende principalmente clientes americanos

- Seus clientes especificamente solicitam relatórios SOC 2

- Você deseja flexibilidade para escolher quais princípios de confiança são relevantes para seu negócio

- Você precisa de um relatório detalhado que descreva seus controles para compartilhar com clientes

Considere ISO 27001 se:

- Sua organização opera globalmente ou em regiões onde a ISO 27001 é mais reconhecida, como Ásia ou América Latina

- Você busca um framework abrangente para implementar um sistema completo de gestão de segurança

- Você deseja uma certificação reconhecida internacionalmente que possa ser exibida publicamente

- Sua organização valoriza uma abordagem baseada em riscos para segurança da informação

Considere ambas se:

- Sua empresa opera globalmente e atende clientes com diferentes requisitos de conformidade

- Você busca maximizar a cobertura de controles e o reconhecimento do mercado

- Sua organização tem recursos suficientes para manter ambas as certificações

- Você deseja aproveitar as sinergias entre os dois frameworks para fortalecer seu programa de segurança

Como implementar SOC 2 e ISO 27001 de forma integrada

Para empresas que decidem buscar ambas as certificações, uma abordagem integrada pode maximizar a eficiência e minimizar a duplicação de esforços:

1. Mapeamento de Requisitos

O primeiro passo é realizar um mapeamento detalhado dos requisitos de ambas as certificações para identificar

- Requisitos comuns que podem ser atendidos com os mesmos controles

- Requisitos únicos de cada certificação que exigem controles específicos

- Áreas onde os requisitos são semelhantes, mas com nuances diferentes

Este mapeamento servirá como base para um programa de conformidade unificado.

2. Estabelecer uma Base Comum

Geralmente, a ISO 27001 fornece um framework mais abrangente que pode servir como base:

- Implemente um SGSI conforme a ISO 27001

- Realize uma avaliação de riscos abrangente

- Desenvolva políticas e procedimentos que atendam aos requisitos de ambas as certificações

- Estabeleça um programa de conscientização e treinamento unificado

3. Abordar Requisitos Específicos

Com a base estabelecida, adicione controles específicos para atender aos requisitos únicos de cada certificação:

- Para SOC 2: Implemente controles adicionais necessários para os Princípios de Confiança selecionados

- Para ISO 27001: Garanta que todos os controles aplicáveis do Anexo A sejam considerados na Declaração de Aplicabilidade

4. Documentação Unificada com Apêndices Específicos

Desenvolva um conjunto unificado de documentação com apêndices específicos para cada certificação:

- Políticas e procedimentos principais que atendam a ambos os requisitos

- Documentos específicos para SOC 2 (descrição do sistema, narrativas de controle)

- Documentos específicos para ISO 27001 (escopo do SGSI, Declaração de Aplicabilidade)

5. Coordenar Auditorias

Planeje cuidadosamente o cronograma de auditorias para minimizar interrupções:

- Usea mesma firma de auditoria se ela for qualificada para ambas as certificações

- Alinhe os períodos de avaliação quando possível

- Compartilhe evidências comuns entre as auditorias para reduzir a carga de trabalho

Tendências Futuras e Evolução

O mercado de certificações está em transformação, e os líderes devem estar atentos às tendências de segurança para 2026:

1. Convergência de frameworks Ferramentas de GRC (Governança, Risco e Conformidade) estão tornando mais viável a gestão simultânea de múltiplos frameworks. Mapeamentos cruzados entre SOC 2, ISO 27001, NIST e outros padrões reduzem a duplicação de controles e facilitam a manutenção.

2. Privacidade como eixo central Com a plena vigência da LGPD no Brasil e do GDPR na Europa, os frameworks de segurança estão evoluindo para incorporar requisitos de privacidade com mais profundidade. A ISO 27701, extensão da ISO 27001 para gestão de privacidade, e o princípio de Privacidade do SOC 2 são reflexos diretos dessa tendência.

3. Conformidade contínua O modelo de auditoria pontual está sendo complementado por ferramentas de monitoramento contínuo que coletam evidências em tempo real, reduzem o esforço manual e fornecem visibilidade permanente do status de conformidade.

O próximo passo é estratégico

Escolher entre SOC 2, ISO 27001 ou uma combinação das duas não é uma decisão técnica isolada. É uma decisão de negócio que impacta contratos, processos comerciais, reputação e exposição a riscos regulatórios.

Cada organização tem um ponto de partida diferente, um perfil de clientes específico e um grau distinto de maturidade em segurança. A certificação certa é aquela que se alinha a esses fatores, e não necessariamente a mais famosa ou mais cara.

Quer saber qual certificação faz mais sentido para a realidade da sua empresa?

FAQ | Perguntas Frequentes

O SOC 2 resulta em um relatório de auditoria, e não em uma certificação formal. A ISO 27001 emite um certificado oficial com validade de três anos, reconhecido internacionalmente.

Depende dos mercados atendidos. Se a empresa tem clientes nos Estados Unidos ou parceiros que exigem relatórios SOC 2, a certificação é relevante. Para operações focadas no Brasil e na América Latina, a ISO 27001 tende a ter maior reconhecimento e exigência.

Não há um valor fixo, pois os custos variam conforme o tamanho da organização, complexidade do escopo e empresa de auditoria escolhida. Em geral, o SOC 2 Tipo 2 pode ter custo inicial menor para empresas menores, enquanto a ISO 27001 representa um investimento maior no início, com menor custo por ciclo ao longo do tempo.

Sim. A abordagem integrada é recomendada para empresas com operações globais. Como os dois frameworks compartilham uma base significativa de controles, o esforço incremental para obter ambos é menor do que implementar cada um separadamente.

O SOC 2 Tipo 2 exige um período de observação de 6 a 12 meses antes da emissão do relatório. A ISO 27001 pode levar de 6 a 18 meses, dependendo do grau de maturidade inicial da organização em segurança da informação.

A ISO 27001 é um framework de segurança da informação e não substitui o programa de conformidade com a LGPD. No entanto, ela estabelece controles que apoiam diretamente obrigações previstas na lei.

O reconhecimento do SOC 2 no Brasil é crescente, especialmente em empresas de tecnologia e em organizações que integram cadeias de fornecimento de empresas americanas.

No entanto, a ISO 27001 ainda é o padrão com maior exigência e reconhecimento no mercado brasileiro de forma geral.